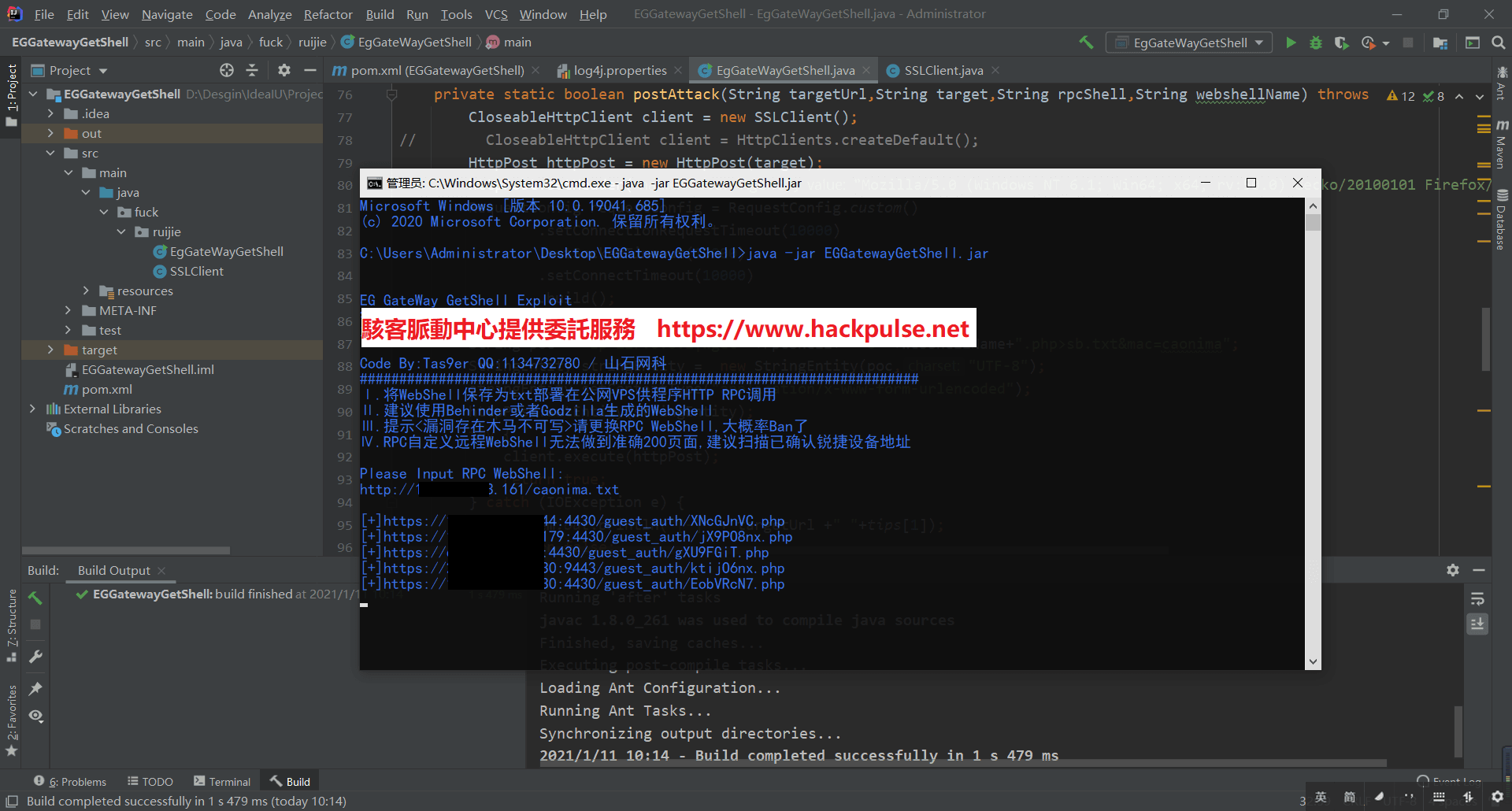

隨著互聯網的發展,網站後臺安全成為各企業和組織關注的重點。然而,駭客不斷更新他們的攻擊手法,其中常見的滲透技術之一就是Getshell。這種技術讓駭客能夠在目標伺服器上執行任意代碼,進而獲得控制權。

駭客脈動中心台灣知名駭客委託服務平台,擁有來自世界各地暗網專業黑帽駭客可接任何網站攻擊滲透提權獲取用戶資訊服務!

聯繫客服了解Telegram:HackPulse_Central

本篇文章將深入分析駭客使用的常見Getshell技術,並探討如何利用駭客委託服務來防範這些攻擊。

常見的Getshell技術

一 . 文件上傳漏洞 文件上傳是駭客常用的Getshell手段之一。駭客通過伺服器的文件上傳功能,將惡意代碼上傳到網站伺服器,然後通過訪問這些惡意文件來獲取伺服器的控制權。

攻擊流程:

- 駭客首先找到網站的文件上傳入口。

- 上傳一個包含惡意代碼的文件(如PHP、ASP、JSP等)。

- 訪問上傳的惡意文件,執行代碼,實現Getshell。

二 . SQL注入漏洞 SQL注入是駭客攻擊網站後臺的另一種常見手法。通過注入惡意的SQL語句,駭客可以訪問和操控數據庫,甚至上傳惡意腳本文件到伺服器上。

攻擊流程:

- 駭客找到存在SQL注入漏洞的表單或URL。

- 注入惡意SQL語句,獲取數據庫管理權限。

- 通過SQL命令上傳惡意腳本,實現Getshell。

三 . 跨站腳本(XSS)攻擊 XSS攻擊雖然主要是用於竊取用戶信息,但也可以用來獲取網站後臺的控制權。駭客通過XSS漏洞執行惡意腳本,並利用該腳本在伺服器上上傳惡意文件。

攻擊流程:

- 駭客在存在XSS漏洞的頁面注入惡意腳本。

- 當管理員訪問該頁面時,腳本自動上傳惡意文件到伺服器。

- 駭客通過訪問惡意文件,實現Getshell。

四 . 配置文件漏洞 許多網站的配置文件中包含了敏感信息,如數據庫連接字符串、管理員密碼等。駭客可以通過各種手段獲取這些配置文件,並利用其中的信息上傳和執行惡意腳本。

攻擊流程:

- 駭客找到並下載配置文件(如config.php等)。

- 獲取其中的敏感信息,並登錄網站後臺。

- 上傳並執行惡意腳本,實現Getshell。

如何利用駭客委託服務防範Getshell攻擊

1.滲透測試 利用專業的駭客委託服務進行滲透測試,可以模擬駭客攻擊行為,檢測網站後臺的潛在漏洞。這些測試幫助網站管理員提前識別和修補漏洞,提升網站的安全性。

2.漏洞掃描 定期進行漏洞掃描,可以及時發現網站中的安全漏洞。駭客委託服務提供的掃描工具能夠全面檢測網站的安全狀況,防止駭客利用漏洞進行攻擊。

3.安全配置檢查 專業的駭客委託服務會對網站進行全面的安全配置檢查,確保所有配置文件和敏感信息都得到妥善保護,防止駭客通過配置文件漏洞進行攻擊。

4.安全培訓 駭客委託服務提供的安全培訓,可以提升網站管理員和開發人員的安全意識和技能。通過學習如何防範常見的攻擊手法,可以有效減少網站被駭的風險。

5.持續監控 駭客委託服務提供的持續監控,能夠實時檢測和響應潛在的攻擊行為。這種即時的防護措施,確保網站在受到攻擊時能夠迅速應對,降低風險。

Getshell技術是駭客攻擊網站後臺的常見手段,瞭解這些技術及其攻擊流程,有助於網站管理員及時發現和修補安全漏洞。通過利用專業的駭客委託服務,可以有效防範這些攻擊,確保網站的安全運行。滲透測試、漏洞掃描、安全配置檢查、安全培訓和持續監控,都是提升網站安全性的重要措施。